Как проверить CSS и HTML-код на валидность и зачем это нужно.

Разберем, насколько критическими для работы сайта и его продвижения могут быть ошибки в HTML-коде, и зачем нужны общие стандарты верстки.

Перевод публикуется с сокращениями, автор

Выявление ошибок называется

дебаггингом, а дебаггер – помогающий понять причину их появления инструмент. Умение находить

и исправлять ошибки в коде – важный навык в работе программиста, не

пренебрегайте им.

IDLE (Integrated Development and Learning Environment) – кроссплатформенная интегрированная среда разработки и обучения для Python, созданная Гвидо ван Россумом.

Введение

Статический анализ кода – это анализ программного обеспечения, который производится над исходным кодом программ и реализуется без реального исполнения исследуемой программы.

Программное обеспечение часто содержит разнообразные уязвимости из-за ошибок в коде программ. Ошибки, допущенные при разработке программ, в некоторых ситуациях приводят к сбою программы, а следовательно, нарушается нормальная работа программы: при этом часто возникает изменение и порча данных, останов программы или даже системы. Большинство уязвимостей связано с неправильной обработкой данных, получаемых извне, или недостаточно строгой их проверкой.

Для выявления уязвимостей используют различные инструментальные средства, например, статические анализаторы исходного кода программы, обзор которых приведён в данной статье.

Что такое валидность кода

После разработки дизайна программисты верстают страницы сайта — приводят их к единой структуре в формате HTML. Задача верстальщика — сделать так, чтобы страницы отображались корректно у всех пользователей на любых устройствах и браузерах. Такая верстка называется кроссплатформенной и кроссбраузерной — это обязательное требование при разработке любых сайтов.

Для этого есть специальные стандарты: если им следовать, страницу будут корректно распознавать все браузеры и гаджеты. Такой стандарт разработал Консорциумом всемирной паутины — W3C (The World Wide Web Consortium). HTML-код, который ему соответствует, называют валидным.

Валидность также касается файлов стилей — CSS. Если в CSS есть ошибки, визуальное отображение элементов может нарушиться.

Разработчикам рекомендуется следовать критериям этих стандартов при верстке — это поможет избежать ошибок в коде, которые могут навредить сайту.

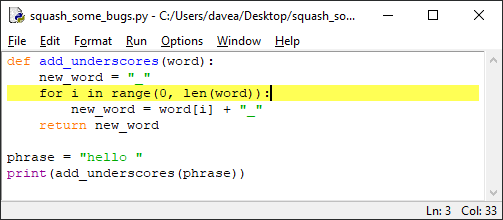

Точка останова

Определив, где может быть ошибка, установите точку

останова в начале цикла for, чтобы проследить за происходящим внутри кода:

Запустим. Выполнение останавливается на строке с определением

функции.

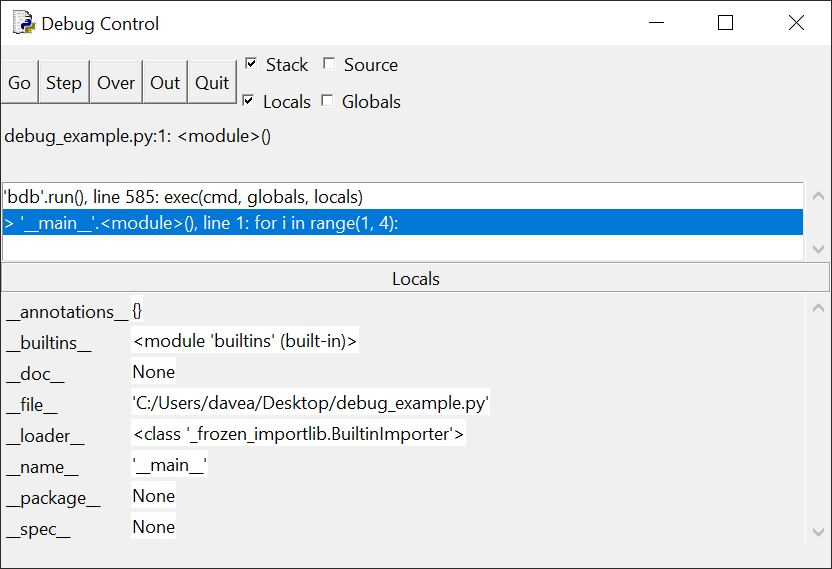

Нажмите кнопку Go, чтобы выполнить код до точки останова:

Код останавливается перед циклом for в функции

add_underscores(). Обратите внимание, что на панели Locals отображаются две

локальные переменные – word со значением «hello», и new_word со значением «_»,

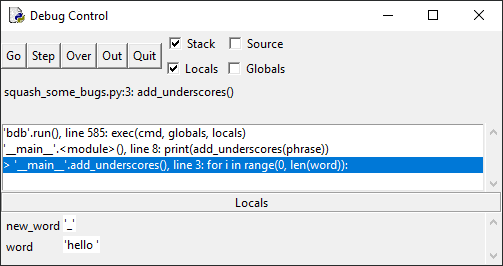

Переменная i – это счетчик для цикла for, который можно

использовать, чтобы отслеживать активную на данный момент итерацию.

Нажмите кнопку Step еще раз и посмотрите на панель Locals –

переменная new_word приняла значение «h_»:

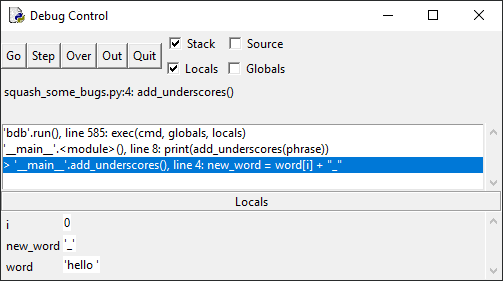

Это неправильно т. к. сначала в new_word было значение «_», на

второй итерации цикла for в ней должно быть «_h_». Если нажать Step еще

несколько раз, то увидим, что в new_word попадает значение e_, затем l_ и так

далее.

Кнопка Step

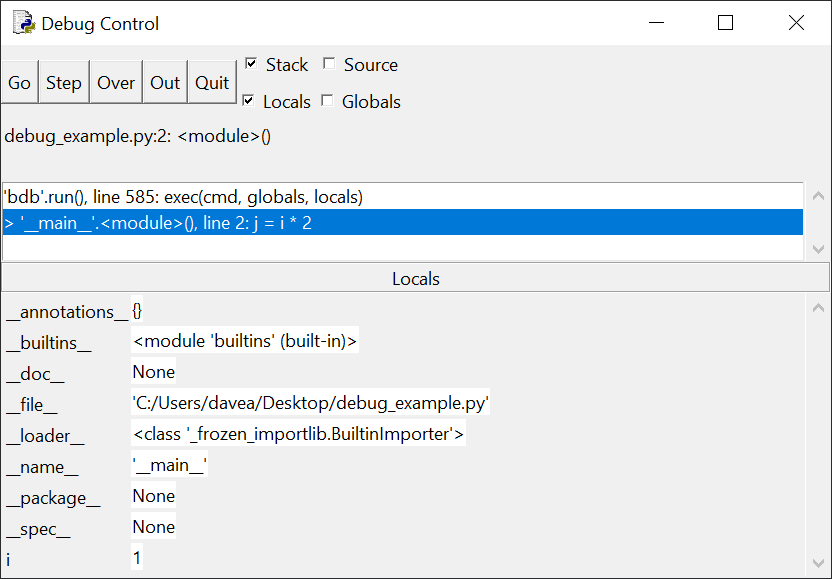

Нажмите Step и окно отладки будет выглядеть

следующим образом:

Обратите внимание на два отличия. Во-первых, сообщение на

панели стека изменилось:

> '__main__'.<module>(), line 2: j = i * 2:

На этом этапе выполняется line 1 и отладчик останавливается перед

выполнением line 2.

Во-вторых – новая переменная i со значением 1 на панели Locals. Цикл for в line 1

создал переменную и присвоил ей это значение.

Здесь важно, что можно отслеживать растущие значения i и j по

мере прохождения цикла for. Это полезная фича поиска источника ошибок в коде.

Знание значения каждой переменной в каждой строке кода может помочь точно

определить проблемную зону.

Борьба с багами

Взглянем на «

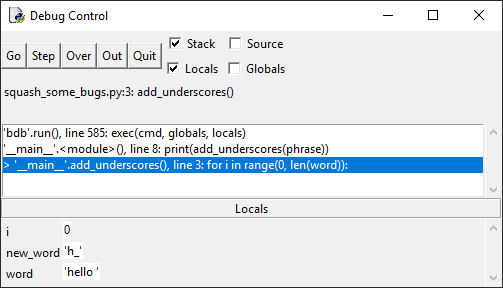

Следующий код определяет функцию add_underscores(), принимающую

в качестве аргумента строковый объект и возвращающую новую строку – копию слова с каждым символом, окруженным подчеркиванием. Например,

add_underscores("python") вернет «_p_y_t_h_o_n_».

Вот неработающий код:

def add_underscores(word):

new_word = "_"

for i in range(len(word)):

new_word = word[i] + "_"

return new_word

phrase = "hello"

print(add_underscores(phrase))

Введите этот код в редактор, сохраните и нажмите F5.

Ожидаемый результат – _h_e_l_l_o_, но вместо этого выведется o_.

Если вы нашли, в чем проблема, не исправляйте ее. Наша цель – научиться

использовать для этого IDLE.

Рассмотрим 4 этапа поиска бага:

- предположите, где может быть ошибка;

- установите точку останова и проверьте код по строке за раз;

- определите строку и внесите изменения;

- повторяйте шаги 1-3, пока код не заработает.

Поиск уязвимостей в программах с помощью анализаторов кода

- Введение

- Классификация уязвимостей защиты

- Обзор существующих анализаторов

- 1. BOON

- 2. CQual

- 3. MOPS

- 4. ITS4, RATS, PScan, Flawfinder

- 5. Bunch

- 6. UNO

- 7. FlexeLint (PC-Lint)

- 8. Viva64

- 9. Parasoft C++test

- 10. Coverity

- 11. Klocwork K7

- 12. Frama-C

- 13. CodeSurfer

- 14. FxCop

- 15. JavaChecker

- 16. Simian

- Вывод

- Библиографический список

В настоящее время разработано большое количество инструментальных средств, предназначенных для автоматизации поиска уязвимостей программ. В данной статье будут рассмотрены некоторые из них.

Чем ошибки в HTML грозят сайту

Типичные ошибки кода — незакрытые или дублированные элементы, неправильные атрибуты или их отсутствие, отсутствие кодировки UTF-8 или указания типа документа.

Какие проблемы могут возникнуть из-за ошибок в HTML-коде

- страницы загружаются медленно;

- сайт некорректно отображается на разных устройствах или в браузерах;

- посетители видят не весь контент;

- программист не замечает скрытую рекламу и вредоносный код.

Как валидность кода влияет на SEO

Валидность не является фактором ранжирования в Яндекс или Google, так что напрямую она не влияет на позиции сайта в выдаче поисковых систем. Но она влияет на мобилопригодность сайта и на то, как поисковые боты воспринимают разметку, а от этого косвенно могут пострадать позиции или трафик.

Почитать по теме:

Главное о микроразметке: подборка знаний для веб-мастеров

Представитель Google Джон Мюллер говорил о валидности кода:

«Мы упомянули использование правильного HTML. Является ли фактором ранжирования валидность HTML стандарту W3C?

Это не прямой фактор ранжирования. Если ваш сайт использует HTML с ошибками, это не значит, что мы удалим его из индекса — я думаю, что тогда у нас будут пустые результаты поиска.

Но есть несколько важных аспектов:— Если у сайта действительно битый HTML, тогда нам будет очень сложно его отсканировать и проиндексировать.

— Иногда действительно трудно подобрать структурированную разметку, если HTML полностью нарушен, поэтому используйте валидатор разметки.

— Другой аспект касается мобильных устройств и поддержки кроссбраузерности: если вы сломали HTML, то сайт иногда очень трудно рендерить на новых устройствах».

Итак, критические ошибки в HTML мешают

- сканированию сайта поисковыми ботами;

- определению структурированной разметки на странице;

- рендерингу на мобильных устройствах и кроссбраузерности.

Даже если вы уверены в своем коде, лучше его проверить — ошибки могут возникать из-за установки тем, сторонних плагинов и других элементов, и быть незаметными. Не все программисты ориентируются на стандарт W3C, так что среди готовых решений могут быть продукты с ошибками, особенно среди бесплатных.

Используйте окно управления отладкой

если отладка отсутствует в строке меню, убедитесь, что интерактивное окно находится

в фокусе.

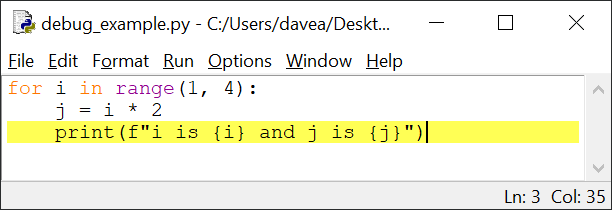

Точки останова и кнопка Go

Часто вам известно, что ошибка должна всплыть в определенном куске

кода, но неизвестно, где именно. Чтобы не нажимать кнопку Step весь

день, установите точку останова, которая скажет отладчику запускать весь код,

пока он ее не достигнет.

Точки останова сообщают отладчику, когда следует

приостановить выполнение кода, чтобы вы могли взглянуть на текущее состояние

программы.

Чтобы установить точку останова, щелкните правой кнопкой мыши

(Ctrl для Mac) по строке кода, на которой хотите сделать паузу, и выберите

пункт Set Breakpoint – IDLE выделит линию желтым. Чтобы удалить ее, выберите Clear

Breakpoint.

Установите точку останова в строке с оператором print(). Окно

редактора должно выглядеть так:

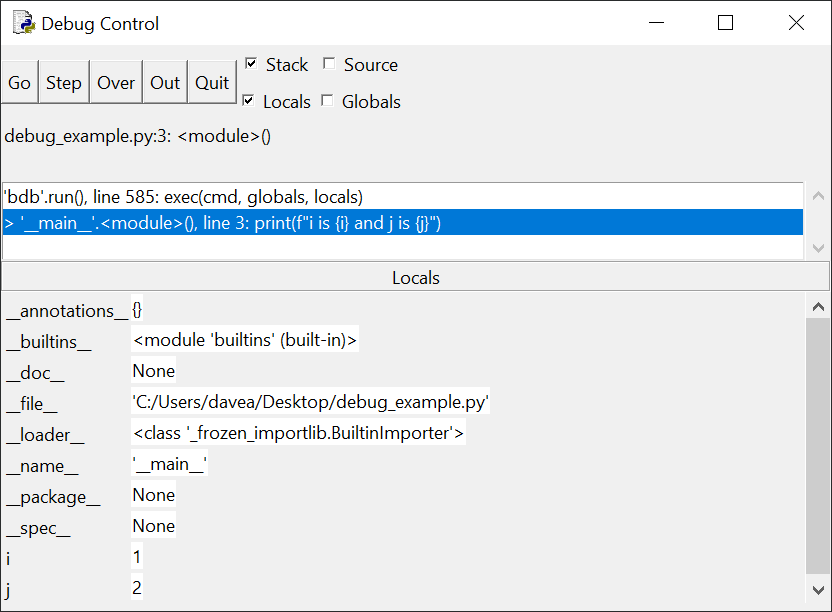

Сохраните и запустите. Как и раньше, панель стека указывает, что отладчик запущен и ожидает выполнения line 1. Нажмите

кнопку Go и посмотрите, что произойдет:

Теперь на панели стека информация о выполнении line 3:

> '__main__'.<module>(), line 3: print(f"i is {i} and j is {j}")

На панели Locals мы видим, что переменные i и j имеют значения 1

и 2 соответственно. Нажмем кнопку Go и попросим отладчик запускать код до точки

останова или до конца программы. Снова нажмите Go – окно отладки теперь выглядит так:

На панели стека отображается то же сообщение, что и раньше –

отладчик ожидает выполнения line 3. Однако значения переменных i и j теперь

равны 2 и 4. Интерактивное окно также отображает выходные данные после первого

запуска строки с помощью функции print() через цикл.

Нажмите кнопку в третий раз. Теперь i и j равны 3 и 6. Если

нажать Go еще раз, программа завершит работу.

Обзор существующих анализаторов

Для обнаружения уязвимостей защиты в программах применяют следующие инструментальные средства:

- Динамические отладчики. Инструменты, которые позволяют производить отладку программы в процессе её исполнения.

- Статические анализаторы (статические отладчики). Инструменты, которые используют информацию, накопленную в ходе статического анализа программы.

Статические анализаторы указывают на те места в программе, в которых возможно находится ошибка. Эти подозрительные фрагменты кода могут, как содержать ошибку, так и оказаться совершенно безопасными.

В данной статье предложен обзор нескольких существующих статических анализаторов. Рассмотрим подробнее каждый из них.

1. BOON

Инструмент BOON, который на основе глубокого семантического анализа автоматизирует процесс сканирования исходных текстов на Си в поисках уязвимых мест, способных приводить к переполнению буфера. Он выявляет возможные дефекты, предполагая, что некоторые значения являются частью неявного типа с конкретным размером буфера.

2. CQual

CQual – Инструмент анализа для обнаружения ошибок в Си-программах. Программа расширяет язык Си дополнительными определяемыми пользователем спецификаторами типа. Программист комментирует свою программу с соответствующими спецификаторами, и cqual проверяет ошибки. Неправильные аннотации указывают на потенциальные ошибки. Сqual может использоваться, чтобы обнаружить потенциальную уязвимость форматной строки.

3. MOPS

MOPS (MOdel checking Programs for Security) – инструмент для поиска уязвимостей в защите в программах на Си. Его назначение: динамическая корректировка, обеспечивающая соответствие программы на Си статической модели. MOPS использует модель аудита программного обеспечения, которая призвана помочь выяснить, соответствует ли программа набору правил, определенному для создания безопасных программ.

4. ITS4, RATS, PScan, Flawfinder

Для поиска ошибок переполнения буфера и ошибок форматных строк используют следующие статические анализаторы:

- ITS4. Простой инструмент, который статически просматривает исходный Си/Си++-код для обнаружения потенциальных уязвимостей защиты. Он отмечает вызовы потенциально опасных функций, таких, например, как strcpy/memcpy, и выполняет поверхностный семантический анализ, пытаясь оценить, насколько опасен такой код, а также дает советы по его улучшению.

- RATS. Утилита RATS (Rough Auditing Tool for Security) обрабатывает код, написанный на Си/Си++, а также может обработать еще и скрипты на Perl, PHP и Python. RATS просматривает исходный текст, находя потенциально опасные обращения к функциям. Цель этого инструмента – не окончательно найти ошибки, а обеспечить обоснованные выводы, опираясь на которые специалист сможет вручную выполнять проверку кода. RATS использует сочетание проверок надежности защиты от семантических проверок в ITS4 до глубокого семантического анализа в поисках дефектов, способных привести к переполнению буфера, полученных из MOPS.

- PScan. Сканирует исходные тексты на Си в поисках потенциально некорректного использования функций, аналогичных printf, и выявляет уязвимые места в строках формата.

- Flawfinder. Как и RATS, это статический сканер исходных текстов программ, написанных на Си/Си++. Выполняет поиск функций, которые чаще всего используются некорректно, присваивает им коэффициенты риска (опираясь на такую информацию, как передаваемые параметры) и составляет список потенциально уязвимых мест, упорядочивая их по степени риска.

Все эти инструменты схожи и используют только лексический и простейший синтаксический анализ. Поэтому результаты, выданные этими программами, могут содержать до 100% ложных сообщений.

5. Bunch

Bunch – средство анализа и визуализации программ на Си, которое строит граф зависимостей, помогающий аудитору разобраться в модульной структуре программы.

6. UNO

UNO – простой анализатор исходного кода. Он был разработан для нахождения таких ошибок, как неинициализированные переменные, нулевые указатели и выход за пределы массива. UNO позволяет выполнять несложный анализ потока управления и потоков данных, осуществлять как внутри- так и межпроцедурный анализ, специфицировать свойства пользователя. Но данный инструмент не доработан для анализа реальных приложений, не поддерживает многие стандартные библиотеки и на данном этапе разработки не позволяет анализировать сколь-нибудь серьёзные программы.

7. FlexeLint (PC-Lint)

FlexeLint (PC-Lint) – этот анализатор предназначен для анализа исходного кода с целью выявления ошибок различного типа. Программа производит семантический анализ исходного кода, анализ потоков данных и управления.

В конце работы выдаются сообщения нескольких основных типов:

- Возможен нулевой указатель;

- Проблемы с выделением памяти (например, нет free() после malloc());

- Проблемный поток управления (например, недостижимый код);

- Возможно переполнение буфера, арифметическое переполнение;

- Предупреждения о плохом и потенциально опасном стиле кода.

8. Viva64

Инструмент Viva64, который помогает специалисту отслеживать в исходном коде Си/Си++-программ потенциально опасные фрагменты, связанные с переходом от 32-битных систем к 64-битным. Viva64 встраивается в среду Microsoft Visual Studio 2005/2008, что способствует удобной работе с этим инструментом. Анализатор помогает писать корректный и оптимизированный код для 64-битных систем.

9. Parasoft C++test

Parasoft C++test – специализированный инструмент для Windows, позволяющий автоматизировать анализ качества кода Си++. Пакет C++test анализирует проект и генерирует код, предназначенный для проверки содержащихся в проекте компонентов. Пакет C++test делает очень важную работу по анализу классов C++. После того как проект загружен, необходимо настроить методы тестирования. Программное обеспечение изучает каждый аргумент метода и возвращает типы соответствующих значений. Для данных простых типов подставляются значения аргументов по умолчанию; можно определить тестовые данные для определенных пользователем типов и классов. Можно переопределить аргументы C++test, используемые по умолчанию, и выдать значения, полученные в результате тестирования. Особого внимания заслуживает способность C++test тестировать незавершенный код. Программное обеспечение генерирует код-заглушку для любого метода и функции, которые еще не существуют. Поддерживается имитация внешних устройств и входных данных, задаваемых пользователем. И та и другая функции допускают возможность повторного тестирования. После определения тестовых параметров для всех методов пакет C++test готов к запуску исполняемого кода. Пакет генерирует тестовый код, вызывая для его подготовки компилятор Visual C++. Возможно формирование тестов на уровне метода, класса, файла и проекта.

10. Coverity

Инструменты Coverity используются для выявления и исправления дефектов безопасности и качества в приложениях критического назначения. Технология компании Coverity устраняет барьеры в написании и внедрении сложного ПО посредством автоматизации поиска и устранения критических программных ошибок и недостатков безопасности во время процесса разработки. Инструмент компании Coverity способен с минимальной положительной погрешностью обрабатывать десятки миллионов строк кода, обеспечивая 100-процентное покрытие трассы.

11. Klocwork K7

Продукты компании Klocwork предназначены для автоматизированного статического анализа кода, выявления и предотвращения дефектов программного обеспечения и проблем безопасности. Инструменты этой компании служат для выявления коренных причин недостатков качества и безопасности программного обеспечения, для отслеживания и предотвращения этих недостатков на протяжении всего процесса разработки.

12. Frama-C

Frama-C – открытый, интегрированный набор инструментов для анализа исходного кода на языке Си. Набор включает ACSL (ANSI/ISO C Specification Language) – специальный язык, позволяющий подробно описывать спецификации функций Си, например, указать диапазон допустимых входных значений функции и диапазон нормальных выходных значений.

Этот инструментарий помогает производить такие действия:

- Осуществлять формальную проверку кода;

- Искать потенциальные ошибки исполнения;

- Произвести аудит или рецензирование кода;

- Проводить реверс-инжиниринг кода для улучшения понимания структуры;

- Генерировать формальную документацию.

13. CodeSurfer

CodeSurfer – инструмент анализа программ, который не предназначается непосредственно для поиска ошибок уязвимости защиты. Его основными достоинствами являются:

- Анализ указателей;

- Различные анализы потока данных (использование и определение переменных, зависимость данных, построение графа вызовов);

- Скриптовый язык.

CodeSurfer может быть использован для поиска ошибок в исходном коде, для улучшения понимания исходного кода, и для реинженерии программ. В рамках среды CodeSurfer велась разработка прототипа инструментального средства для обнаружения уязвимостей защиты, однако разработанное инструментальное средство используется только внутри организации разработчиков.

14. FxCop

FXCop предоставляет средства автоматической проверки .NET-сборок на предмет соответствия правилам Microsoft .NET Framework Design Guidelines. Откомпилированный код проверяется с помощью механизмов рефлексии, парсинга MSIL и анализа графа вызовов. В результате FxCop способен обнаружить более 200 недочетов (или ошибок) в следующих областях:

- Архитектура библиотеки;

- Локализация;

- Правила именования;

- Производительность;

- Безопасность.

FxCop предусматривает возможность создания собственных правил с помощью специального SDK. FxCop может работать как в графическом интерфейсе, так и в командной строке.

15. JavaChecker

JavaChecker – это статический анализатор Java програм, основанный на технологии TermWare.

Это средство позволяет выявлять дефекты кода, такие как:

- небрежная обработка исключений (пустые catch-блоки, генерирование исключений общего вида и.т.п.);

- сокрытие имен (например, когда имя члена класса совпадает с именем формального параметра метода);

- нарушения стиля (вы можете задавать стиль программирования с помощью набора регулярных выражений);

- нарушения стандартных контрактов использования (например, когда переопределен метод equals, но не hashCode);

- нарушения синхронизации (например, когда доступ к синхронизированной переменной находится вне synchronized блока).

Вызов JavaChecker можно осуществлять из ANT скрипта.

16. Simian

Simian – анализатор подобия, который ищет повторяющийся синтаксис в нескольких файлах одновременно. Программа понимает синтаксис различных языков программирования, включая C#, T-SQL, JavaScript и Visual Basic®, а также может искать повторяющиеся фрагменты в текстовых файлах. Множество возможностей настройки позволяет точно настраивать правила поиска дублирующегося кода. Например, параметр порога (threshold) определяет, какое количество повторяющихся строк кода считать дубликатом.

Simian – это небольшой инструмент, разработанный для эффективного поиска повторений кода. У него отсутствует графический интерфейс, но его можно запустить из командной строки или обратиться к нему программно. Результаты выводятся в текстовом виде и могут быть представлены в одном из встроенных форматов (например, XML). Хотя скудный интерфейс и ограниченные возможности вывода результатов Simian требуют некоторого обучения, он помогает сохранить целостность и эффективность продукта. Simian подходит для поиска повторяющегося кода как в больших, так и в маленьких проектах.

Повторяющийся код снижает поддерживаемость и обновляемость проекта. Можно использовать Simian для быстрого поиска дублирующихся фрагментов кода во многих файлах одновременно. Поскольку Simian может быть запущен из командной строки, его можно включить в процесс сборки, чтобы получить предупреждения или остановить процесс в случае повторений кода.

Как проверить код на валидность

Не нужно вычитывать код и считать символы — для этого есть сервисы и инструменты проверки валидности HTML онлайн.

Что они проверяют:

- Синтаксис

Синтаксические ошибки: пропущенные символы, ошибки в написании тегов. - Вложенность тэгов

Незакрытые и неправильно закрытые теги. По правилам теги закрываются также, как их открыли, но в обратном порядке. Частая ошибка — нарушенная вложенность - DTD (Document Type Definition)

Соответствие кода указанному DTD, правильность названий тегов, вложенности, атрибутов. Наличие пользовательских тегов и атрибутов — то, чего нет в DTD, но есть в коде.

Обычно сервисы делят результаты на ошибки и предупреждения. Ошибки — опечатки в коде, пропущенные или лишние символы, которые скорее всего создадут проблемы. Предупреждения — бессмысленная разметка, лишние символы, какие-то другие ошибки, которые скорее всего не навредят сайту, но идут вразрез с принятым стандартом.

Валидаторы не всегда правы — некоторые ошибки не мешают браузерам воспринимать код корректно, зато, к примеру, минификация сокращает длину кода, удаляя лишние пробелы, которые не влияют на его отображение.

Почитать по теме:

Уменьшить вес сайта с помощью gzip, brotli, минификации и других способов

Поэтому анализируйте предложения сервисов по исправлениям и ориентируйтесь на здравый смысл.

Перед исправлением ошибок не забудьте сделать резервное копирование. Если вы исправите код, но что-то пойдет не так и он перестанет отображаться, как должен, вы сможете откатить все назад.

Повторение шагов 1-3, пока ошибка не исчезнет

Сохраните изменения в программе и запустите ее снова. В окне

отладки нажмите кнопку Go, чтобы выполнить код до точки останова. Понажимайте

Step несколько раз и смотрите, что происходит с переменной new_word на каждой

итерации – все работает, как положено. Иногда необходимо повторять этот процесс

несколько раз, прежде чем исправится ошибка.

Предположение

Сначала вы не сможете точно определить местонахождение ошибки,

но обычно проще логически представить, в какой раздел кода смотреть.

Обратите внимание, что программа разделена на два раздела:

определение функции add_underscores() и основной блок, определяющий переменную

со значением «hello» и выводящий результат.

Посмотрим на основной раздел:

phrase = "hello"

print(add_underscores(phrase))

Очевидно, что здесь все хорошо и проблема должна быть в

определении функции:

def add_underscores(word):

new_word = "_"

for i in range(len(word)):

new_word = word[i] + "_"

return new_word

Первая строка создает переменную new_word со значением «_». Промах,

проблема находится где-то в теле цикла for.

HTML и CSS валидаторы — онлайн-сервисы для проверки кода

Есть довольно много валидаторов, выберите тот, в котором вам удобнее работать. Мы рекомендуем использовать известные сервисы от создателей стандартов. Если пояснения на английском воспринимать сложно, можно использовать автоматический перевод страницы.

Валидатор от W3C

Англоязычный сервис, онлайн проверяет соответствие HTML стандартам: можно проверить код по URL, залить файл или вставить код в окошко.

Инструмент покажет список ошибок и предупреждений с пояснениями — описанием ошибки и ее типом, а также укажет номер строки, в которой нужно что-то исправить. Цветом отмечены типы предупреждений и строчки с кодом.

Валидатор CSS от W3C

Инструмент от W3C для проверки CSS, есть русский язык. Работает по такому же принципу, анализирует стили на предмет ошибок и предупреждений. Первым идет блок ошибок, предупреждения собраны ниже отдельно.

Исправления ошибок и валидации HTML и CSS может быть недостаточно: всегда есть другие возможности испортить отображение сайта. Если что-то не работает, как надо, проведите полноценный аудит, чтобы найти ошибки.

С другой стороны, не зацикливайтесь на поиске недочетов в HTML — если код работает, а контент отображается корректно, лучше направить ресурсы на что-то другое — оптимизацию и ускорение загрузки, например.

Over и Out

Кнопка Over работает, как сочетание Step и Go – она

перешагивает через функцию или цикл. Другими словами, если вы собираетесь попасть

в функцию с помощью отладчика, можно и не запускать код этой функции – кнопка

Over приведет непосредственно к результату ее выполнения.

Аналогично если вы уже находитесь внутри функции или цикла –

кнопка Out выполняет оставшийся код внутри тела функции или цикла, а затем

останавливается.

В следующем разделе мы изучим некоторые ошибки и узнаем, как

их исправить с помощью IDLE.

Классификация уязвимостей защиты

Когда требование корректной работы программы на всех возможных входных данных нарушается, становится возможным появление так называемых уязвимостей защиты (security vulnerability). Уязвимости защиты могут приводить к тому, что одна программа может использоваться для преодоления ограничений защиты всей системы в целом.

Классификация уязвимостей защиты в зависимости от программных ошибок:

- Переполнение буфера (buffer overflow). Эта уязвимость возникает из-за отсутствия контроля за выходом за пределы массива в памяти во время выполнения программы. Когда слишком большой пакет данных переполняет буфер ограниченного размера, содержимое посторонних ячеек памяти перезаписывается, и происходит сбой и аварийный выход из программы. По месту расположения буфера в памяти процесса различают переполнения буфера в стеке (stack buffer overflow), куче (heap buffer overflow) и области статических данных (bss buffer overflow).

- Уязвимости “испорченного ввода” (tainted input vulnerability). Уязвимости “испорченного ввода” могут возникать в случаях, когда вводимые пользователем данные без достаточного контроля передаются интерпретатору некоторого внешнего языка (обычно это язык Unix shell или SQL). В этом случае пользователь может таким образом задать входные данные, что запущенный интерпретатор выполнит совсем не ту команду, которая предполагалась авторами уязвимой программы.

- Ошибки форматных строк (format string vulnerability). Данный тип уязвимостей защиты является подклассом уязвимости “испорченного ввода”. Он возникает из-за недостаточного контроля параметров при использовании функций форматного ввода-вывода printf, fprintf, scanf, и т. д. стандартной библиотеки языка Си. Эти функции принимают в качестве одного из параметров символьную строку, задающую формат ввода или вывода последующих аргументов функции. Если пользователь сам может задать вид форматирования, то эта уязвимость может возникнуть в результате неудачного применения функций форматирования строк.

- Уязвимости как следствие ошибок синхронизации (race conditions). Проблемы, связанные с многозадачностью, приводят к ситуациям, называемым “состояние гонки”: программа, не рассчитанная на выполнение в многозадачной среде, может считать, что, например, используемые ею при работе файлы не может изменить другая программа. Как следствие, злоумышленник, вовремя подменяющий содержимое этих рабочих файлов, может навязать программе выполнение определенных действий.

Конечно, кроме перечисленных существуют и другие классы уязвимостей защиты.

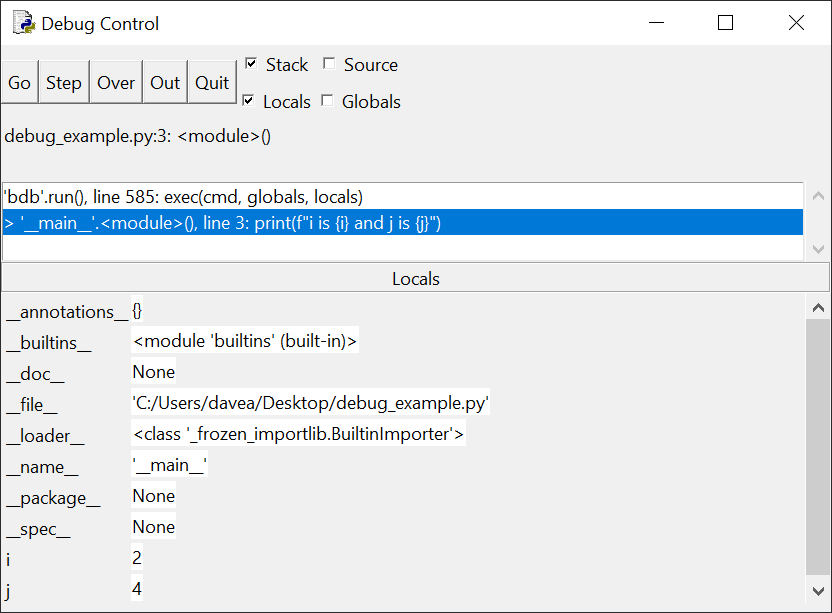

Обзор окна управления отладкой

Чтобы увидеть работу отладчика, напишем простую

программу без ошибок. Введите в редактор следующий код:

for i in range(1, 4):

j = i * 2

print(f"i is {i} and j is {j}")

Сохраните все, откройте окно отладки и нажмите клавишу F5 –

выполнение не завершилось.

Окно отладки будет выглядеть следующим образом:

Обратите внимание, что панель в верхней части окна содержит сообщение:

> '__main__'.<module>(), line 1: for i in range(1, 4):

Расшифруем: код for i in range(1, 4): еще не запущен, а '__main__'.module() сообщает, что в данный момент мы находимся в

основном разделе программы, а не в определении функции.

Ниже панели стека находится панель Locals, в которой

перечислены непонятные вещи: __annotations__, __builtins__, __doc__ и т. д. – это

внутренние системные переменные, которые пока можно игнорировать. По мере

выполнения программы переменные, объявленные в коде и отображаемые в этом окне,

помогут в отслеживании их значений.

В левом верхнем углу окна расположены пять кнопок:

Go, Step, Over, Out и Quit – они управляют перемещением отладчика по коду.

В следующих разделах вы узнаете, что делает каждая из

этих кнопок.

Определение ошибки и исправление

Как мы уже выяснили – на каждой итерации цикла new_word

перезаписывается следующим символом в строке «hello» и подчеркиванием.

Поскольку внутри цикла есть только одна строка кода, проблема должна быть именно

там:

new_word = word[i] + "_"

Код указывает Python получить следующий символ word,

прикрепить подчеркивание и назначить новую строку переменной new_word. Это

именно то неверное поведение, которое мы наблюдали.

new_word = new_word + word[i] + "_"

Если бы вы закрыли

отладчик, не нажав кнопку Quit, при повторном открытии окна отладки могла

появиться ошибка:

You can only toggle the debugger when

idle

Всегда нажимайте кнопку Go или Quit, когда заканчиваете отладку,

иначе могут возникнуть проблемы с ее повторным запуском.

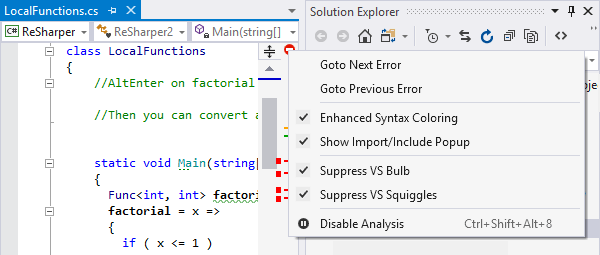

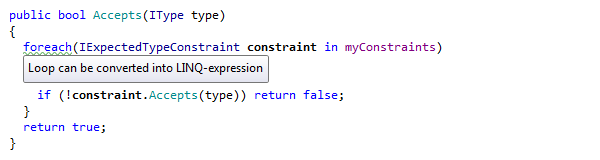

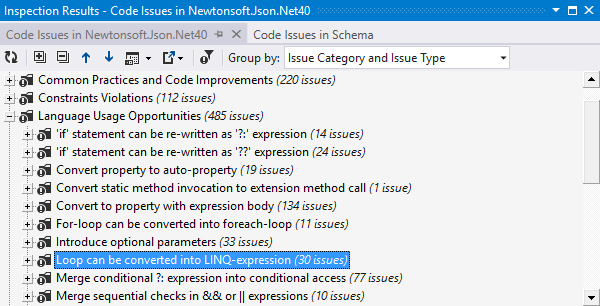

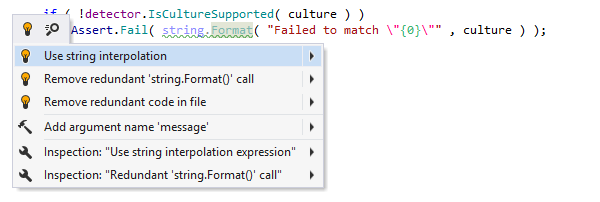

Анализ кода

ReSharper обеспечивает непрерывный анализ качества кода на C#, VB.NET, XAML, XML, ASP.NET, ASP.NET MVC, ASP.NET Core, JavaScript, TypeScript, HTML, CSS, JSON, ResX и Protobuf. Ошибки и проблемы обнаруживаются мгновенно, без предварительной компиляции.

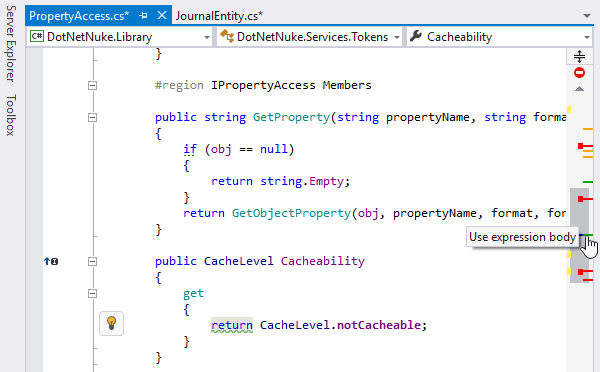

Непрерывный анализ качества кода

Более 2200 инспекций, которые ReSharper использует для поиска проблем в коде, позволят мгновенно увидеть все потенциально опасные места в текущем файле или даже во всем решении Visual Studio.

ReSharper подсвечивает обнаруженные проблемы прямо в редакторе Visual Studio и дополнительно визуализирует их с помощью маркеров в правой части окна.

Если в файле есть ошибки, индикатор состояния в верхней части панели маркеров поменяет свой цвет и значок. Кликнув по значку правой кнопкой мыши, вы можете переключаться между анализом кода ReSharper, подсветкой идентификаторов и анализом кода Visual Studio, а также перемещаться между самыми критичными проблемами.

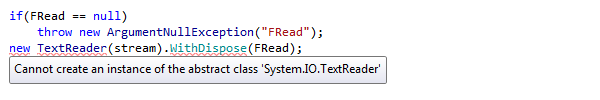

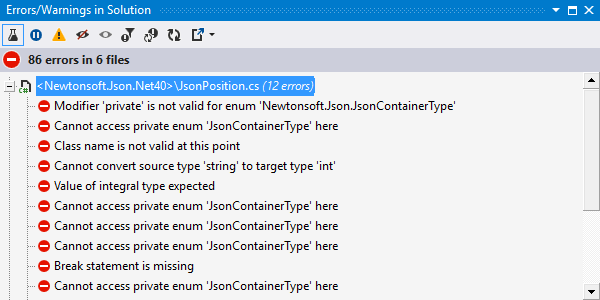

Ошибки

ReSharper мгновенно распознает ошибки и подсвечивает обнаруженные проблемы прямо в редакторе.

Ошибки выделяются красным шрифтом или подчеркиваются волнистой линией. Если навести курсор на ошибку, ее описание отобразится во всплывающей подсказке.

ReSharper способен обнаруживать ошибки не только в коде на C# или VB.NET, но и в файлах с выделенным кодом и ссылках в файлах разметки ASP.NET, а также вызовах ASP.NET MVC.

ReSharper проверяет синтаксис XML и глубоко анализирует семантику XAML, включая ссылки между сущностями XAML.

В билд-скриптах (NAnt и MSBuild) ReSharper анализирует и подсвечивает неизвестные свойства, таргеты, задачи и атрибуты.

Инспекции кода также доступны для JavaScript, TypeScript, HTML, CSS и XML.

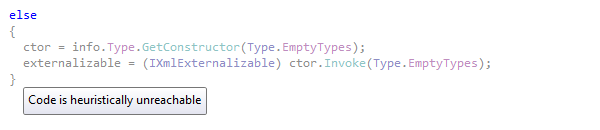

Предупреждения

В дополнение к ошибкам и предупреждениям компилятора ReSharper отображает собственные предупреждения, которые не препятствуют компиляции кода, но указывают на неоптимальный код. ReSharper предупредит об избыточном приведении типов, некорректном форматировании строк, о наличии объявленных, но неиспользуемых локальных переменных и т.д. Конструкции, к которым относятся предупреждения, выделяются серым цветом или синим фигурным подчеркиванием.

Предложения

Результаты более глубокого анализа кода отображаются в виде предложений. Предложения помогают анализировать структуру кода и привлекают внимание к тем моментам, о которых полезно быть в курсе, даже если они не являются ошибочными или неправильными. Предложения подчеркиваются зеленой волнистой линией.

Например, может быть интересно, что тот или иной параметр объявлен с базовым типом, т. е. метод использует только члены базового типа параметра. ReSharper также может предложить автоматическую реализацию свойства из свойства с резервным полем, преобразование вызова статического метода в вызов метода расширения или использование ключевого слова «var» везде, где это возможно.

Подсказки

Для наименее серьезных проблем в ReSharper предусмотрен еще один вариант подсветки кода — подсказка. В отличие от ошибок, предупреждений и предложений, подсказки не учитываются при навигации по подсвеченным элементам, не отображаются на панели маркеров и не влияют на цвет индикатора состояния.

Подсказка просто привлекает внимание к конкретному элементу кода и рекомендует, как его улучшить. Такие элементы выделяются зеленым пунктиром.

Быстрые исправления

ReSharper предоставляет более 1200 быстрых исправлений, которые помогают мгновенно устранять большинство обнаруженных проблем в коде на всех поддерживаемых языках. Чтобы применить быстрое исправление, просто нажмите Alt+Enter на подсвеченной проблеме и выберите подходящий способ ее решения или улучшения неоптимального кода.

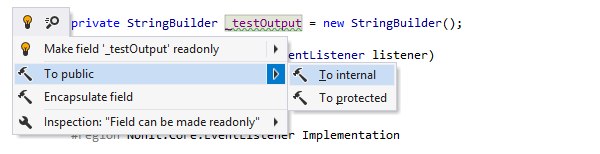

Инспекции в масштабе решения

ReSharper позволяет мгновенно обнаружить неиспользуемые незакрытые члены по всему решению. Такие инспекции работают, только если вы разрешите ReSharper анализировать решение целиком. Обнаруженные проблемы подсвечиваются в коде и отображаются на панели маркеров. Среди них вы найдете:

- неиспользуемые незакрытые объявления;

- неиспользуемые возвращаемые значения незакрытых методов;

- незакрытые поля, к которым не осуществляется доступ;

- неиспользуемые параметры в незакрытых членах;

- абстрактные или виртуальные события, которые никогда не вызываются;

- неназначенные поля;

- члены и типы, которые можно сделать внутренними, а не общедоступными.

Вы можете использовать аннотации кода для маркировки определенных незакрытых типов и членов, которые не используются намереренно, и ReSharper не будет учитывать их при анализе.

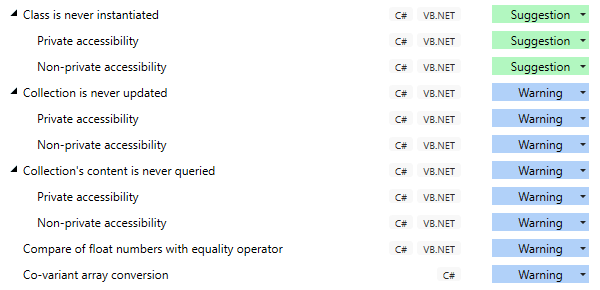

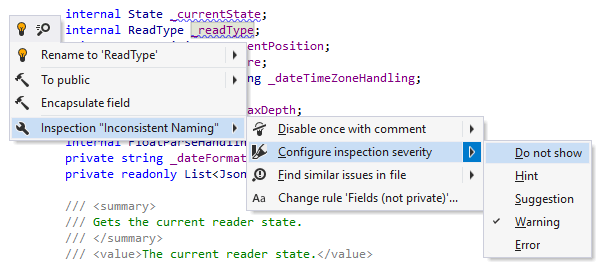

Отключение и настройка инспекций кода

Вы всегда можете изменить серьезность инспекций: ReSharper будет отображать результат анализа или уведомление в виде ошибки, предупреждения, предложения или подсказки в соответствии с вашими индивидуальными предпочтениями или корпоративными требованиями.

Более того, иногда вам лучше знать, что c фрагментом кода все в порядке, поэтому вы можете просто отключить предупреждение.

Навигация по ошибкам и предупреждениям

Вы можете переключаться между ошибками, предупреждениями и предложениями с помощью сочетаний клавиш Alt+PageDown (вперед) и Alt+PageUp (назад). Чтобы перемещаться только по ошибкам (пропуская предупреждения и предложения), нажимайте Shift+Alt+ PageDown (переход к следующей ошибке) и Shift+Alt+ PageUp (переход к предыдущей ошибке). При этом в строке состояния будет показано сообщение с описанием текущей ошибки, предупреждения или предложения.

Есть еще один способ навигации по проблемам кода: ReSharper найдет все проблемы в определенной области, и вы сможете просмотреть их в специальном окне.

Настраиваемые инспекции кода

В ReSharper есть функция Structural Search and Replace, которая позволяет найти код, соответствующий определенному паттерну, и при необходимости заменить его кодом, соответствующим другому паттерну. Более того, ReSharper может вести непрерывный мониторинг решения на предмет заданных паттернов поиска, подсвечивать код, соответствующий паттерну, и предлагать быстрые исправления для замены кода в соответствии с паттернами замены.

По сути это означает, что вы можете расширить набор инспекций ReSharper, добавив в него свои собственные. Например, предположим, что выполняется переход на новую версию фреймворка. Можно создать паттерны поиска, чтобы найти случаи использования старого API и перейти на обновленный API с помощью паттернов замены.

Мониторинг ошибок и предупреждений во всех поддерживаемых языках в рамках всего решения

ReSharper способен анализировать не только текущий файл, но и все решение целиком.

Представим, что вы изменили модификатор доступа члена с общедоступного на внутренний, предполагая, что он использовался только внутри текущей сборки. На этом этапе ReSharper не находит ошибок в текущем файле. Затем вы запускаете анализ по всему решению, и ReSharper обнаруживает, что что-то пошло не так. Вы переходите к следующей ошибке в решении и видите, что кто-то использовал этот член вне текущего проекта.

Все, что вам нужно — явно включить анализ по всему решению, а затем просмотреть список ошибок в специальном окне.

Даже не открывая это окно, можно легко перемещаться по ошибкам в решении с помощью команд Go to Next Error/Warning in Solution (Shift+Alt+PageDown) и Go to Previous Error/Warning in Solution (Shift+Alt+F12).

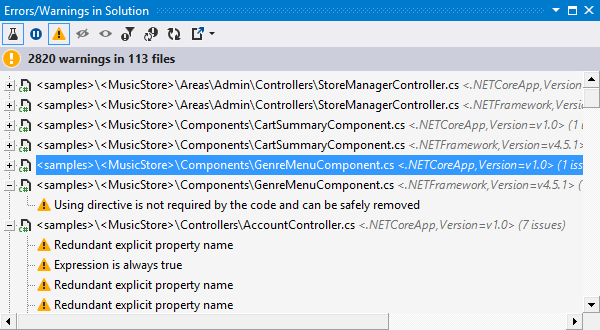

Отслеживание предупреждений по всему решению

Как только последняя ошибка в решении исправлена, красный индикатор строки состояния становится зеленым. Однако анализ всего решения может сделать ваш код еще лучше. Кликните по значку Include Warnings ![]() в окне ошибок, и ReSharper начнет отслеживать предупреждения по всему решению (как предупреждения компилятора, так и обнаруженные с помощью инспекций ReSharper с уровнем серьезности Warning).

в окне ошибок, и ReSharper начнет отслеживать предупреждения по всему решению (как предупреждения компилятора, так и обнаруженные с помощью инспекций ReSharper с уровнем серьезности Warning).

Если в решении вновь появятся ошибки, ReSharper автоматически скроет предупреждения, чтобы вы могли сосредоточиться на исправлении ошибок. Предупреждения начнут отображаться, когда все ошибки будут устранены.

![]()

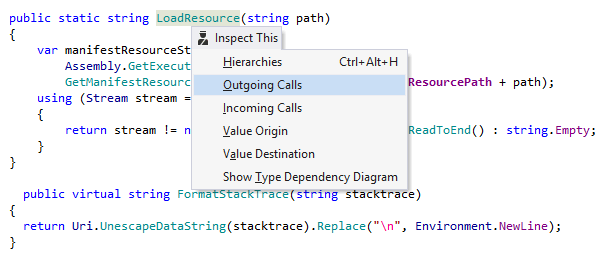

Отслеживание вызовов

Раньше попытки отследить последовательности вызовов приводили к открытию нескольких окон и потере контекста. Чтобы этого не происходило, ReSharper визуализирует всю последовательность вызовов в одном окне. Функция называется Call Tracking и позволяет просматривать цепочки вызовов в вашем коде и перемещаться по ним.

Благодаря поддержке событий, интерфейсов и замыканий, Call Tracking значительно превосходит Call Hierarchy — функциональность, предусмотренную в Visual Studio.

Команда Find Code Issues

ReSharper отображает проблемы в коде и избыточные конструкции, рекомендует использовать возможности языка и предлагает улучшить код в едином окне .

В окне можно отсортировать обнаруженные проблемы, сгруппировать результаты инспекции по типам проблемы, степени серьезности, категориям и другим характеристикам, а также экспортировать их в файл.

![]()

Отслеживание значений

Функция Value Tracking предоставляет важную информацию о потоке данных в вашей программе. Поместите курсор на любую переменную, параметр, поле или свойство в исходном коде и попросите ReSharper провести анализ. Затем можно проследить весь путь значения в программе от источника до потребителей.

Отслеживание значений помогает определить, как неправильное значение могло быть передано в заданную точку программы и куда оно может быть передано в следующий раз. Вы сможете выяснить, отчего возникло исключение , в чем причина некорректного поведения и почему вы получаете неправильные значения.

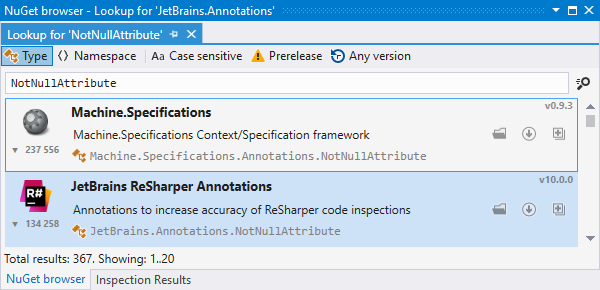

Аннотации кода

Иногда даже столь мощному механизму анализа кода, каким обладает ReSharper, не хватает знаний для выявления некоторых проблем. Например, если метод ни в коем случае не должен возвращать значение null и его клиенты устроены соответствующим образом, анализ кода никогда не найдет возможную проблему в случае, если кто-то изменил метод так, что он стал возвращать null.

В этом и многих других случаях фреймворк JetBrains.Annotations позволяет выявлять проблемы, которые иными способами обнаружить невозможно. Атрибуты, объявленные в этом фреймворке, позволяют адаптировать анализ кода ReSharper к конкретным требованиям.

Чтобы использовать атрибуты аннотации ReSharper в исходном коде, установите соответствующий пакет NuGet. Для этого просто добавьте директиву using JetBrains.Annotations;, и ReSharper поможет автоматически получить нужный пакет.

Обратите внимание:

Все сочетания клавиш, приведенные на этой странице, соответствуют набору сочетаний «Visual Studio», использующемуся в ReSharper по умолчанию. Подробнее о двух наборах сочетаний клавиш, доступных в ReSharper, вы можете узнать в его документации.

Альтернативные способы поиска ошибок

Использование отладчика может быть сложным и трудоемким, но

это самый надежный способ найти ошибки в коде. Однако отладчики не всегда есть в наличии. В подобных ситуациях можно использовать print debugging для поиска

ошибок в коде. PD задействует функцию print() для отображения в консоли текста, указывающего место выполнения программы и состояние

переменных.

Например, вместо отладки предыдущего примера можно добавить

следующую строку в конец цикла for:

print(f"i = {i}; new_word = {new_word}")

Измененный код будет выглядеть следующим образом:

def add_underscores(word):

new_word = "_"

for i in range(len(word)):

new_word = word[i] + "_"

print(f"i = {i}; new_word = {new_word}")

return new_word

phrase = "hello"

print(add_underscores(phrase))

Вывод должен выглядеть так:

i = 0; new_word = h_

i = 1; new_word = e_

i = 2; new_word = l_

i = 3; new_word = l_

i = 4; new_word = o_

o_

PD работает, но имеет

несколько недостатков по сравнению с отладкой дебаггером. Вы должны запускать

всю программу каждый раз, когда хотите проверить значения переменных, а также помнить про удаление вызовов функций print().

Один из способов улучшить наш цикл – перебирать символы в

word:

def add_underscores(word):

new_word = "_"

for letter in word:

new_word = new_word + letter + "_"

return new_word

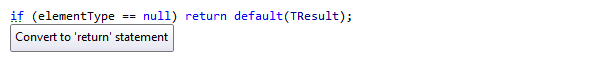

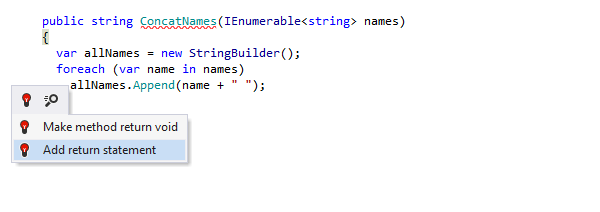

Быстрые исправления

ReSharper предоставляет более 1200 автоматических исправлений, которые помогают мгновенно устранять большинство обнаруженных проблем в коде на C#, VB.NET, XAML, ASP.NET, JavaScript, TypeScript и других поддерживаемых языках. Чтобы применить быстрое исправление, просто нажмите Alt + Enter на строке с подсвеченной проблемой и выберите наиболее подходящий способ исправить ошибку или улучшить код.

Применение быстрых исправлений

Там, где можно применить быстрое исправление, появляется значок красной  (для ошибок) или желтой

(для ошибок) или желтой  (для предупреждений, предложений и подсказок) лампочки, который загорается слева от подсвеченнной строки кода при перемещении курсора на нее. Кликните на лампочку или нажмите Alt + Enter, чтобы просмотреть список доступных исправлений для ошибки. Просто выберите нужное исправление из списка, и проблема будет решена.

(для предупреждений, предложений и подсказок) лампочки, который загорается слева от подсвеченнной строки кода при перемещении курсора на нее. Кликните на лампочку или нажмите Alt + Enter, чтобы просмотреть список доступных исправлений для ошибки. Просто выберите нужное исправление из списка, и проблема будет решена.

Глобальные исправления

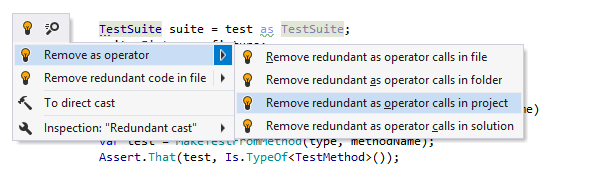

Некоторые быстрые исправления (Remove unused directives, Make field read-only, Remove redundant cast, и др.) могут находить и мгновенно устранять проблемы в текущем файле, проекте или даже во всем решении.

Такие исправления легко узнать по маленькой стрелке рядом с ними. Кликните по этой стрелке или нажмите клавишу со стрелкой вправо на клавиатуре, чтобы выбрать область, в которой следует применить исправление.

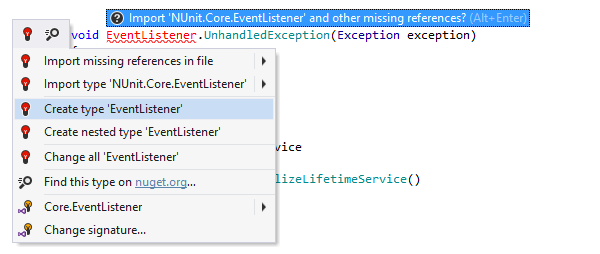

Исправление неразрешенных символов

Для ошибок, вызванных ссылками на неразрешенные символы, ReSharper предлагает целый ряд быстрых исправлений, например:

- Если символ существует в некотором пространстве имен, на которое есть ссылка в любом месте вашего решения, ReSharper предложит импортировать все отсутствующие пространства имен в файл.

- С помощью набора быстрых исправлений Create… вы сможете быстро сгенерировать различные объявления символа в соответствии с контекстом использования.

- Еще один способ решить эту проблему — опция Find this type on nuget.org…. Откроется NuGet Browser, который поможет найти и установить отсутствующий пакет NuGet.

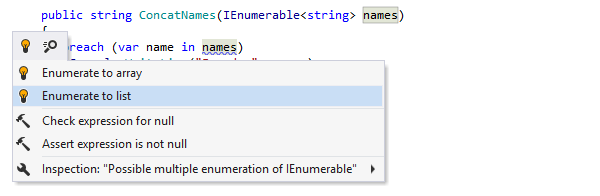

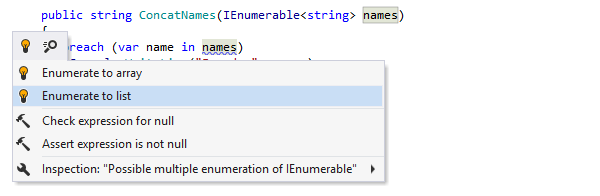

Интерактивные быстрые исправления

Быстрые исправления, создающие новые символы в коде, часто бывают интерактивными, как в этом примере, где ReSharper помогает исправить множественные перечисления IEnumerable путем предварительного задания перечисления в переменной List<>.

Когда ReSharper выделяет обязательные поля ввода красной рамкой, вы можете принять предложенное значение или изменить его, а затем нажать Tab или Enter, чтобы перейти к следующей позиции ввода, или нажать Shift + Tab для возвращения к предыдущей позиции. Как только вы закончите с последним полем ввода, курсор вернется в обычный режим.

Быстрые исправления vs. контекстные действия

В ReSharper есть контекстные действия, которые отображаются в том же раскрывающемся списке, что и быстрые исправления.

Разница проста: ReSharper предлагает быстрые исправления только для подсвеченных проблем с целью их устранения, в то время как контекстные действия представляют собой мини-рефакторинги, которые всегда доступны в раскрывающемся меню по нажатию Alt + Enter.

Пользовательские быстрые исправления

В ReSharper есть функция Structural Search and Replace, которая позволяет найти код, соответствующий определенному паттерну, и при необходимости заменить его кодом, соответствующим другому паттерну. Более того, ReSharper может вести непрерывный мониторинг решения на предмет заданных паттернов поиска, подсвечивать код, соответствующий паттерну, и предлагать быстрые исправления для замены кода в соответствии с паттернами замены.

C#: интерполяция строк Пример

Долгие годы использование метода String.Format и других методов, поддерживающих составное форматирование, было единственным способом встраивания значений переменных C# в строковые литералы. Доступная с версии C# 6.0 интерполяция строк предоставляет более понятный и удобный синтаксис. Благодаря быстрому исправлению заменить составное форматирование на интерполяцию строк можно всего за пару нажатий.

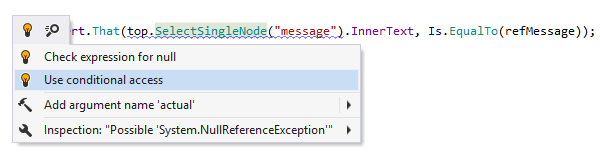

C#: обработка возможных исключений NullReferenceException Пример

При обнаружении вызова метода для объекта с возможным значением null, что может привести к исключению System.NullReferenceException, ReSharper предлагает два варианта быстрых исправлений. Традиционное исправление добавит процедуру проверки на null перед вызовом. Однако более лаконичный способ заключается в использовании оператора проверки на null .?, который был добавлен в C# 6.0 специально для обработки подобных сценариев.

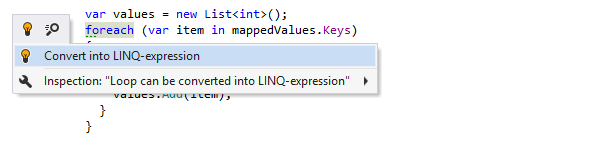

C#: преобразование цикла foreach в LINQ-выражение Пример

Если вам нравится синтаксис LINQ, ReSharper поможет проверить существующие кодовые базы на наличие циклов, которые могут быть преобразованы в LINQ-выражения. Используйте автоматическое исправление, чтобы выполнить преобразование быстро и безопасно.

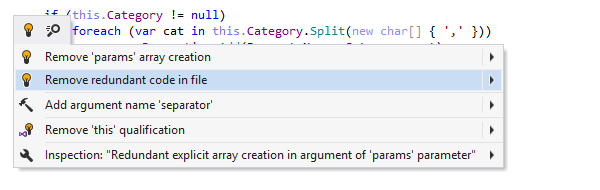

C#: удаление избыточного создания массива Пример

Если в метод C# может передаваться переменное число аргументов с ключевым словом params, компилятор автоматически генерирует массив аргументов, чтобы не приходилось создавать массив аргументов в вызове метода самостоятельно.

Более того, ReSharper предложит быстрое исправление, которое уберет весь избыточный код в выбранной области, включая ненужные квалификаторы, аргументы, преобразования типов, проверки условий, неиспользуемые присвоения, недостижимый код и многое другое.

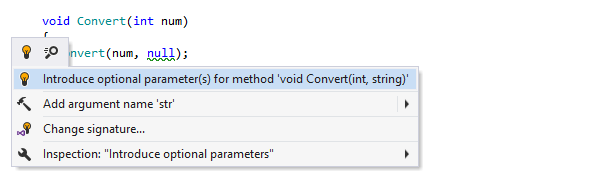

C#: введение необязательных параметров Пример

Если единственная задача перегружаемой функции заключается в вызове «реализующей» функции, в которой для некоторых аргументов заданы значения по умолчанию, ReSharper помогает убрать эту перегрузку и использовать необязательные параметры в «реализующей» функции.

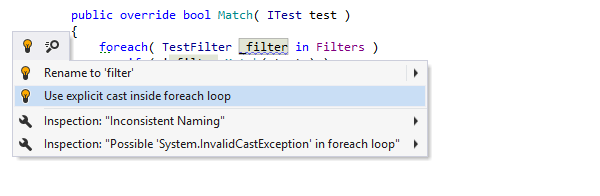

C#: использование явного приведения внутри цикла foreach Пример

foreach устроен так, что допускает скрытое приведение к производному типу. С одной стороны, так проще, но с другой стороны, это может привести к исключению System.InvalidCastException во время выполнения. Быстрое исправление, которое предлагает ReSharper, поможет сделать приведение явным. Это по-прежнему не безопасно, однако по крайней мере поведение больше не является скрытым.

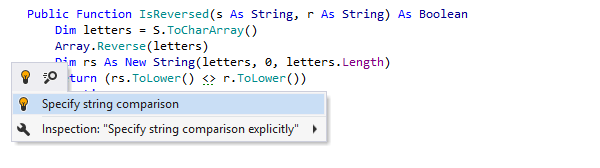

VB.NET: указание сравнения строк Пример

Многие быстрые исправления работают для нескольких языков. Рассмотрим пример быстрого исправления, доступного как в C#, так и в VB.NET: чтобы сделать более ясным сравнение строго двух строк, ReSharper предлагает заменить оператор равенства вызовом String.Equals(), который обрабатывает регистр символов и заставляет сравнение учитывать культурные особенности.

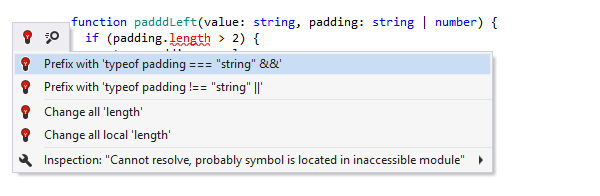

TypeScript: добавление условия типа (type guard) Пример

Работать с типами объединений TypeScript бывает непросто. Например, если в значении типа объединения используется член, не являющийся общим для всех типов, компилятор выдает ошибку. В этом случае ReSharper предлагает ряд быстрых исправлений, добавляющих различные условия типа для устранения двусмысленности такого члена.

JSON: добавление недостающего обязательного свойства Пример

В файлах JSON ReSharper предлагает быстрые исправления для недостающих обязательных свойств, сверяясь со сведениями обо всех обязательных свойствах, полученными из связанных схем JSON.

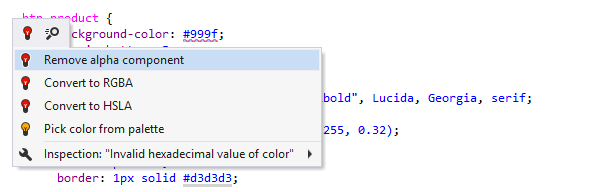

CSS: удаление компонента альфа-канала Пример

CSS уровня 3 и ниже не поддерживает значения альфа-канала в шестнадцатеричной нотации цвета. Поэтому ReSharper предлагает вам либо заменить шестнадцатеричный цвет на RGBA или HSLA, либо просто удалить значение альфа-канала.

Заключение

Теперь вы знаете все об отладке с помощью DLE.

Вы можете использовать этот принцип с

различными дебагерами.

В статье мы разобрали следующие темы:

- использование окна управления отладкой;

- установку точки останова для глубокого понимания работы кода;

- применение кнопок Step, Go, Over и Out;

- четырехэтапный процессом выявления и удаления ошибок.

Не останавливайтесь в обучении и практикуйте дебаггинг – это

весело!

- ТОП-10 книг по Python: эффективно, емко, доходчиво

- Парсинг сайтов на Python: подробный видеокурс и программный код

- Python + Visual Studio Code = успешная разработка

- 29 Python-проектов, оказавших огромное влияние на разработку

- 15 вопросов по Python: как джуниору пройти собеседование

Вывод

Итак, в данной статье были рассмотрены статические анализаторы исходного кода, которые являются вспомогательными инструментами программиста. Все инструментальные средства разные и помогают отслеживать самые различные классы уязвимостей защиты в программах. Можно сделать вывод, что статические анализаторы должны быть точными, восприимчивыми. Но, к сожалению, статические средства отладки не могут дать абсолютно надёжный результат.

Библиографический список

Присылаем лучшие статьи раз в месяц